N2SF (Next National Security Framework 국가 망 보안체계)

1. N2SF의 정의 및 배경

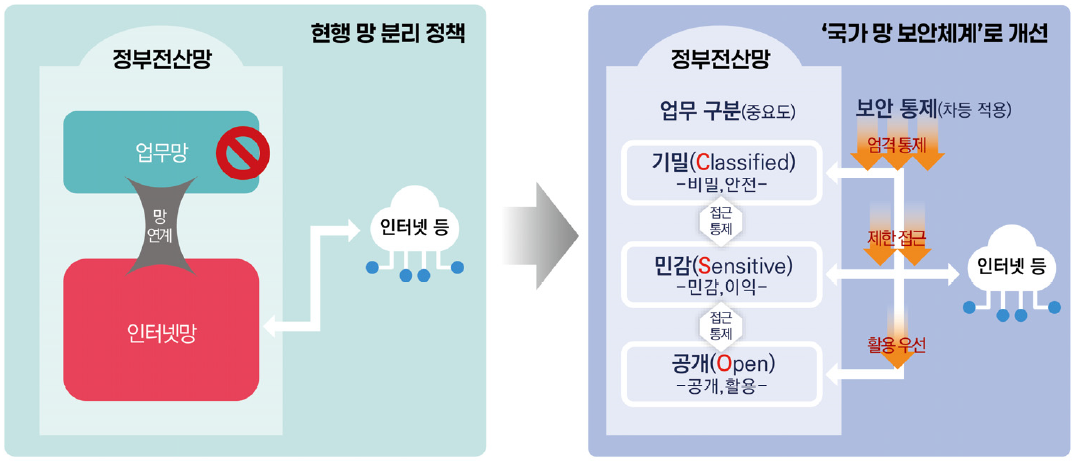

N2SF란, 공공부문의 획일적 망분리 정책을 개선하여, 정보의 중요도에 따라 차등적인 보안 통제를 적용함으로써, AI, 클라우드 등 신기술 활용과 보안성 확보를 동시에 달성하는 새로운 국가 보안 프레임워크를 말한다.

과거의 ‘물리적/논리적 망분리’ 방식이 아니라, ‘데이터 등급 + 망 설계 + 통제 정책 + 유연한 접근 허용’에 기반하는 보다 유연하면서도 실용적인 보안 프레임워크이다.

2. N2SF의 주요 특징 및 구성 요소

(1) 정보 중요도 기반의 차등 보안 체계

각 기관의 업무 정보를 기밀(Classified, C), 민감(Sensitive, S), 공개(Open, O) 3가지 등급으로 분류하고, 등급에 따라 보안 통제 항목(총 6개 영역 280여 개)을 차등 적용한다. 이는 역할 기반 접근 통제(RBAC)에서 속성 기반 접근 통제(ABAC)로의 전환을 의미한다.

(2) C/S/O 분류 절차 및 기준

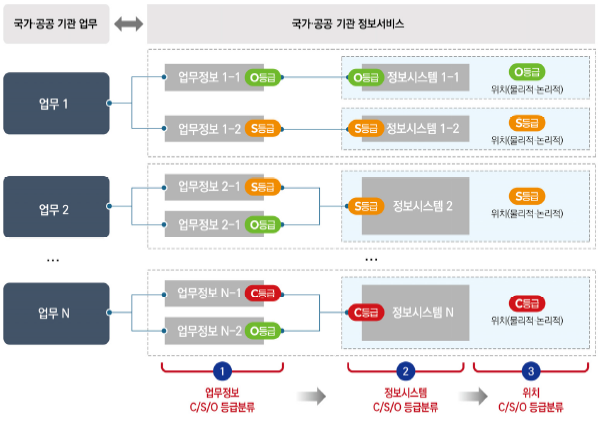

- 분류 절차:

- 업무정보 분류:

- 각기관의 업무정보에 대해 C/S/O 등급 분류

분류 업무정보 분류 기준 기밀정보 (C) 비밀, 안보/국방/외교/수사 등의 기밀정보와 국민 생활/생명/안전과 직결된 정보 민감정보 (S) 공개 시 개인/국가 이익 침해가 우려되는 정보 공개정보 (O) 기밀정보 및 민감정보 이외의 모든 정보 해당

- 각기관의 업무정보에 대해 C/S/O 등급 분류

- 정보시스템 분류:

- 업무정보 등급을 기반으로 해당 정보를 처리하는 정보시스템의 C/S/O 등급 분류

- 하나의 정보시스템에 여러 다른 등급의 업무정보가 포함되면 가장 높은 등급을 기준으로 분류

- 가급적 동일 등급 별로 정보시스템을 분리/운영 권고

- 위치 분류:

- 정보시스템의 물리적/논리적 위치에 따라 정보시스템의 C/S/O 등급정보와 연계하여 등급분류 수행

- 인터넷 영역은 O등급, 업무영역은 S등급, 이외 기밀 등 취급하기 위한 환경은 C등급으로 분류하는 것이 원칙

(3) N2SF 6대 영역 보안 통제 항목

- 권한

- 인증

- 분리·격리

- 통제

- 데이터

- 정보자산 관리

3. N2SF 적용 절차

| 단계 | 내용 |

| 준비 | 기관의 업무정보 및 정보서비스 현황 식별 및 분석 절차에 필요한 기초적인 정보 확보 및 N2SF 적용 계획 수립 |

| C/S/O 등급 분류 | 기관의 업무정보 및 정보시스템에 대해 업무 중요도에 따라 C/S/O 등급으로 분류 |

| 위협식별 | 서비스 환경 전체(정보시스템 포함) 대상으로 모델링 기법을 활용하여 위협 식별 및 보안대책 적용 대상 선정 |

| 보안대책 수립 | 위협식별 결과를 기준으로 필요한 보안통제 선택 및 구현계획 수립 |

| 적절성 평가 및 조정 | 전 과정에 대한 적절성 평가 및 재조정/승인 |

4. 결론

N2SF는 단순히 망 분리를 대체하는 기술적 변화를 넘어, 조직의 정보보호 거버넌스 체계를 근본적으로 개편하고, 데이터 거버넌스에 보안 및 접근 통제 영역을 통합하도록 요구한다. N2SF의 성공적인 안착을 위해서는 C/S/O 등급 분류의 객관화 및 표준화가 선행되어야 하며, 제로 트러스트 환경에서 다양한 보안 솔루션들이 유기적으로 연동하여 지속적인 위협 탐지 및 대응(XDR, SOAR) 체계를 구축하는 것이 중요하다.

'IT Tech.' 카테고리의 다른 글

| (보안) 포맷스트링 공격 (Format String Attack) (0) | 2025.12.10 |

|---|---|

| (보안) 역할 기반 접근 통제(RBAC)와 속성 기반 접근 통제(ABAC) (0) | 2025.12.09 |

| (AI) 자기지도학습 기반 머신러닝(Self-Supervised Learning) (0) | 2025.12.07 |

| (보안) 오픈소스 소프트웨어 활용에 따른 보안 위협과 해결방안 (0) | 2025.11.29 |

| (소프트웨어공학) 맵 리듀스 (Map Reduce) 패턴 (0) | 2025.11.29 |